Betrüger lassen sich immer wieder neue und, ehrlich gesagt, ziemlich clevere Methoden einfallen, um Menschen auszutricksen. Sie konstruieren ihr soziales Verhalten Phishing-E-Mails und Nachrichten so gut, dass selbst die technisch versiertesten Benutzer zweimal darüber nachdenken müssen. Ein Beispiel ist der Phishing-Betrug „Apple ID Suspended“.

Möglicherweise haben Sie es schon einmal gesehen, da es schon seit einigen Jahren im Umlauf ist.

So funktioniert es: Sie erhalten eine E-Mail von scheinbar Apple, in der Ihnen mitgeteilt wird, dass Ihre Apple-ID gesperrt wurde.

Der Name des Absenders lautet „Apple“, Tatsächlich stammt die E-Mail jedoch von einem Betrüger, der Sie dazu verleiten will, auf einen schädlichen Link zu klicken.

Ich verschenke eine Geschenkkarte im Wert von 500 $ für die Feiertage

Eine Frau schaut auf ihr iPhone (Kurt „CyberGuy“ Knutsson)

Was Sie wissen müssen

Die Apple-ID-Phishing-E-Mails haben in den letzten Jahren einen langen Weg zurückgelegt. Früher bestanden sie aus reinem Text, hatten kein Apple-Branding und dienten nicht einmal der Begrüßung oder Ansprache des Benutzers. Mittlerweile sehen sie jedoch fast genauso aus wie echt Apple-E-Mails. In diesen betrügerischen E-Mails wird behauptet, Ihre Apple-ID sei gesperrt worden, um Sie dazu zu verleiten, Anmeldedaten oder andere vertrauliche Informationen preiszugeben. Sie sind komplett mit einem Apple-Logo versehen, zeigen „Apple ID“ als Absendernamen an und verfügen über einen großen blauen Knopf mit der Aufschrift „Gehe zu Apple ID“.

WAS IST KÜNSTLICHE INTELLIGENZ (KI)?

Die E-Mail gibt vor, vom Apple Support zu stammen und behauptet, Ihr Zugang sei aufgrund „ungewöhnlicher Aktivität“ oder fehlender oder ungültiger Informationen gesperrt worden. Es heißt, dass Sie erst dann auf Ihr Konto oder die Apple-Dienste zugreifen können, wenn Sie Ihre Identität bestätigt haben. Normalerweise gibt es einen Link, der zu einer gefälschten Apple-Website führt und Sie auffordert, Ihren Benutzernamen, Ihr Passwort und weitere persönliche Daten einzugeben, um Ihr Konto zu reaktivieren. Um die Dringlichkeit zu erhöhen, wird sogar gewarnt, dass Ihre Apple-ID dauerhaft gesperrt wird, wenn Sie sie nicht innerhalb von 24 Stunden verifizieren.

Eine Person, die E-Mails überprüft (Kurt „CyberGuy“ Knutsson)

NEUER CYBERANGRIFF ZIELT IPHONE- UND APPLE-IDS ZIEL: SO BLEIBEN SIE SICHER

Achten Sie auf rote Fahnen

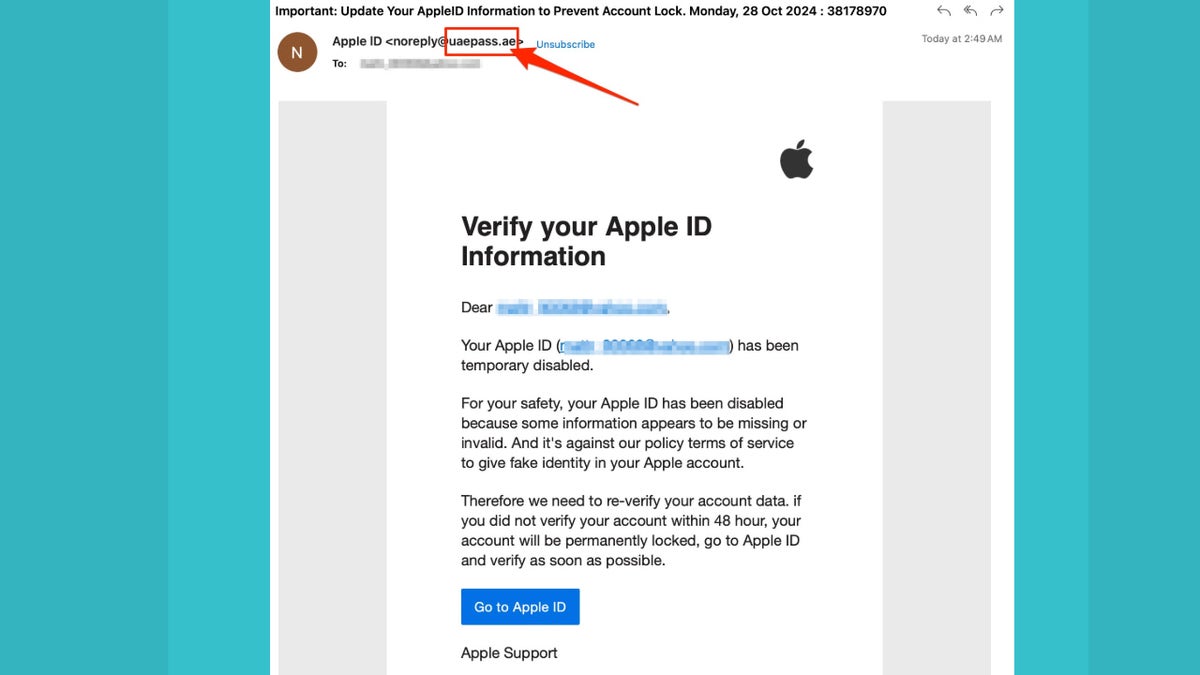

Wenn Sie nicht aufpassen, kann es bei einer solchen Betrugsmasche leicht passieren, dass Sie dazu verleitet werden, auf den Link zu klicken. Aber wenn Sie aufmerksam sind, gibt es viele Warnsignale. Ich habe unten eine Beispiel-Phishing-E-Mail hinzugefügt, und Sie werden die Probleme sofort erkennen. Zum einen ist es nicht wirklich von Apple; Die E-Mail-Domäne lautet @uaepass.ae, was nichts mit Apple zu tun hat. Jede echte Apple-E-Mail endet mit „@email.apple.com“, alles andere ist also sofort ein Warnsignal.

Dann ist da noch die schreckliche Grammatik und Zeichensetzung. Ein Unternehmen mit einem Wert von 3,37 Billionen US-Dollar kann sich definitiv einen anständigen Content-Autor leisten. Sie wissen, dass jemand bei Apple nicht die Vergangenheits- und Gegenwartsform verwechseln wird, als wäre es das erste Mal, dass er eine E-Mail schreibt.

Nehmen Sie dieses Juwel: „Deshalb müssen wir Ihre Kontodaten erneut überprüfen. Wenn Sie Ihr Konto nicht innerhalb von 48 Stunden bestätigt haben, wird Ihr Konto dauerhaft gesperrt. Gehen Sie zur Apple-ID und überprüfen Sie es so schnell wie möglich.“ Es liest sich, als hätte jemand einen Haufen Wörter zusammengefügt und Schluss gemacht. Ich versuche hier nicht, eine Grammatiklektion zu erteilen, aber Sie verstehen, worauf es ankommt.

ERHALTEN SIE FOX BUSINESS UNTERWEGS, indem Sie HIER KLICKEN

Phishing-E-Mail „Apple-ID gesperrt“. (Kurt „CyberGuy“ Knutsson)

So schützen Sie Ihr iPhone und iPad sicher vor neugierigen Blicken

6 Möglichkeiten, sich vor Apple-ID-Phishing-Betrug zu schützen

1. Überprüfen Sie die E-Mail-Adresse: Überprüfen Sie immer die E-Mail-Adresse des Absenders. Jede legitime E-Mail von Apple kommt von einer Domain mit der Endung „@email.apple.com“. Wenn es sich um etwas anderes handelt, wie zum Beispiel @uaepass.ae, ist es ein Betrug.

2. Suchen Sie nach Rechtschreib- und Grammatikfehlern: Phishing-E-Mails weisen oft eine schlechte Grammatik und Zeichensetzung auf. Wenn die Nachricht seltsam klingt oder so aussieht, als wäre sie von jemandem geschrieben worden, der nicht gut schreiben kann, seien Sie misstrauisch.

3. Klicken Sie nicht auf verdächtige Links: Wenn Sie in der E-Mail aufgefordert werden, auf einen Link zu klicken, tun Sie dies nicht sofort. Bewegen Sie den Mauszeiger über den Link, um die tatsächliche URL anzuzeigen. Wenn es nicht wie eine offizielle Apple-Website (oder eine andere Website, der Sie vertrauen) aussieht, klicken Sie nicht darauf.

Der beste Weg, sich vor bösartigen Links zu schützen, die Malware installieren und möglicherweise auf Ihre privaten Daten zugreifen, besteht darin, auf allen Ihren Geräten Antivirensoftware zu installieren. Dieser Schutz kann Sie auch vor Phishing-E-Mails und Ransomware-Betrug warnen und so Ihre persönlichen Daten und digitalen Vermögenswerte schützen. Holen Sie sich meine Auswahl der besten Virenschutz-Gewinner 2024 für Ihre Windows-, Mac-, Android- und iOS-Geräte.

4. Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA): Dies fügt Ihrer Apple-ID eine zusätzliche Schutzschicht hinzu. Selbst wenn ein Betrüger Ihr Passwort erhält, kann er sich ohne den zweiten Authentifizierungsschritt nicht anmelden.

5. Überprüfen Sie dies direkt bei Apple: Wenn Sie sich bei einer E-Mail oder Nachricht jemals unsicher sind, besuchen Sie direkt die offizielle Website von Apple oder wenden Sie sich an das Support-Team. Verwenden Sie keine Kontaktinformationen, die in einer verdächtigen E-Mail enthalten sind.

6. Investieren Sie in Datenentfernungsdienste: Betrüger nutzen häufig persönliche Informationen, die online leicht verfügbar sind, um überzeugendere Phishing-Versuche zu starten. Durch die Investition in Dienste zur Datenentfernung können Sie die Menge der im Internet offengelegten personenbezogenen Daten reduzieren und es so für Betrüger schwieriger machen, Sie effektiv ins Visier zu nehmen.

Obwohl kein Dienst verspricht, alle Ihre Daten aus dem Internet zu entfernen, ist ein Entfernungsdienst großartig, wenn Sie den Prozess der kontinuierlichen Entfernung Ihrer Daten von Hunderten von Websites über einen längeren Zeitraum kontinuierlich überwachen und automatisieren möchten. Sehen Sie sich hier meine Top-Tipps für Datenentfernungsdienste an.

Top-Handy-Ladekabel, die Ihre Apple-Geräte aufladen

Kurts wichtigste Erkenntnisse

Betrüger werden immer cleverer, aber Sie müssen nicht auf ihre Tricks hereinfallen. Indem Sie wachsam bleiben und nach diesen Warnsignalen Ausschau halten, können Sie diese Phishing-Versuche leicht erkennen, bevor sie Sie überraschen. Überprüfen Sie immer die E-Mail-Adresse des Absenders, achten Sie auf fehlerhafte Grammatik und klicken Sie nicht auf verdächtige Links. Wenn Ihnen etwas nicht passt, zögern Sie nicht, direkt auf die offizielle Website von Apple zu gehen oder sich an das Support-Team zu wenden.

KLICKEN SIE HIER, UM DIE FOX NEWS-APP ZU ERHALTEN

Glauben Sie, dass Unternehmen wie Apple genug tun, um Benutzer vor Betrügereien zu schützen? Lassen Sie es uns wissen, indem Sie uns schreiben an Cyberguy.com/Kontakt

Für weitere technische Tipps und Sicherheitswarnungen abonnieren Sie meinen kostenlosen CyberGuy Report-Newsletter unter Cyberguy.com/Newsletter

Stellen Sie Kurt eine Frage oder teilen Sie uns mit, welche Geschichten wir behandeln sollen

Folgen Sie Kurt auf seinen sozialen Kanälen

Antworten auf die am häufigsten gestellten CyberGuy-Fragen:

Neu von Kurt:

Copyright 2024 CyberGuy.com. Alle Rechte vorbehalten.